Auto-generate Flow Chart from Java/C++ Codes:

Raptor Flowchart Tutorial For Beginners

Wednesday, April 29, 2009

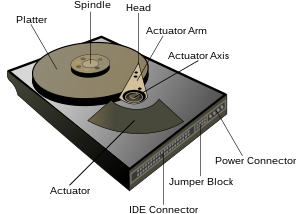

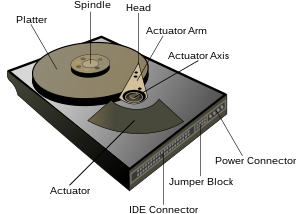

Maksud "Hard Disk" atau "Cakera Keras"

Maksud "Event"

Diterjemahkan dari:

http://en.wikipedia.org/wiki/Event_(computing)

Maksud Multitasking

Strategi Penggiliran (Scheduling Strategy) terbahagi kepada beberapa kategori:

1) Dalam "Multiprogramming" - tugas akan dilaksana secara berterusan sehinggalah apabila ia tiba ke operasi yang memerlukan "event" luar. Multiprogramming direka untuk memaksimakan penggunaan CPU.

2) Sistem "Time-Sharing" - direka untuk membenarkan beberapa program dilaksanakan secara serentak. Kebiasaannya istilah "Time-Sharing" merujuk kepada sistem komputer menggunakan terminal seperti IBM TSO dan VM/CS

3) Sistem "Real-Time" - merujuk kepada tugas yang menunggu isyarat "event" luar sebelum ia dilaksanakan. Kebiasaannya ia direka untuk mengawal peranti mekanikal seperti robot industri yang memerlukan pemprosesan berdasarkan masa.

Thursday, April 23, 2009

(FREE) Grubba - Online Database Anda

Wednesday, April 22, 2009

Default password for all TMNet Streamyx supported modem.

Default password for all TMNet Streamyx supported modem.

- ZTE modem

- IP Address: 192.168.1.1

- Username: ADSL

Password: expert03 - Username: ZXDSL

Password: ZXDSL - Username: admin

Password: telekomst

- KASDA modem:

- IP Address: 192.168.1.1

- Username: admin

Password: telekomst

- ArtNet modem:

- IP Address: 192.168.1.1

- Username: admin

Password: telekomst - Username: admin

Password: admin - Username: admin

Password: password

- Triz modem:

- IP Address: 192.168.1.1

- Username: admin

Password: aaaaaaaa

- Aztech modem:

- IP Address: 10.0.0.2 OR 192.168.1.1

- Username: admin

Password: blank - Username: admin

Password: password - Username: admin

Password: admin

- Billion modem:

- IP Address: 192.168.1.254

- Username: admin

Password: password

- Huawei modem:

- IP Address: 192.168.1.1

- Username: admin

Password: admin

- Hyundai HSE-220 Modem:

- IP Address: 192.168.1.1

- Username: ADSL

Password: ADSL - Username: admin

Password: ADSL - Username: root

Password: root

- Riger DB102:

- IP Address: 192.168.1.1

- Username: tmadmin

Password: tmadmin

- TP-LINK MODEM / ADSL2 / ROUTER:

- IP Address: 192.168.1.1

- Username: admin

Password: admin

Tuesday, April 21, 2009

Maklumat rahsia Windows 7 terbocor?

Maklumat yang cuba disembunyikan oleh Microsoft terlepas ke pengetahuan umum apabila hal ini secara tidak sengaja dipaparkan dalam salah satu website sekutu mereka.

Windows 7 Release Candidate coming 5 May

Microsoft spins out another 'leak'

By Kelly Fiveash 20 Apr 2009 at 11:24

SHARE ▼

Redmond suffered yet another butter fingers incident over the weekend when the company let slip that the near-ready version of Windows 7 will be made available on 5 May.

The company's partner program website revealed the date for the release candidate of its forthcoming operating system on Saturday.

Neowin picked up on the apparent gaffe and has a screen grab of the website here. Microsoft has since amended it, by removing the date from its site.

It had been carrying the message that paying subscribers to MDSN and TechNet could get their hands on the RC ahead of the 5 May release, when partners will be able to download it too.

"Partners: If you have a subscription to MSDN or TechNet, you can download Windows 7 RC now." said the website on Saturday. "Otherwise, you can download Windows 7 RC starting May 5, 2009."

This is the second time inside a month that one of Microsoft's websites has leaked details about Windows 7 RC.

Last month the firm 'mistakenly' revealed the RC was coming in May, would be available until June this year, that there's no limit on product key and it's set to expire in June 2010.

It also detailed hardware spec requirements for the operating system, including a PC running a minimum 1 GHz 32-bit or 64-bit processor or higher, 1GB of system memory and support for DirectX 9 graphics with 128MB memory. ®

The company's partner program website revealed the date for the release candidate of its forthcoming operating system on Saturday.

Neowin picked up on the apparent gaffe and has a screen grab of the website here. Microsoft has since amended it, by removing the date from its site.

It had been carrying the message that paying subscribers to MDSN and TechNet could get their hands on the RC ahead of the 5 May release, when partners will be able to download it too.

"Partners: If you have a subscription to MSDN or TechNet, you can download Windows 7 RC now." said the website on Saturday. "Otherwise, you can download Windows 7 RC starting May 5, 2009."

This is the second time inside a month that one of Microsoft's websites has leaked details about Windows 7 RC.

Last month the firm 'mistakenly' revealed the RC was coming in May, would be available until June this year, that there's no limit on product key and it's set to expire in June 2010.

It also detailed hardware spec requirements for the operating system, including a PC running a minimum 1 GHz 32-bit or 64-bit processor or higher, 1GB of system memory and support for DirectX 9 graphics with 128MB memory. ®

Apple releases 4 new 'Get a Mac' ads

Apple releases 4 new 'Get a Mac' ads

John Hodgman (left and center) and Justin Long reprise their roles as PC Guy and Mac Guy in four new Apple ads.

(Credit: Screenshot by Tom Krazit/CNET)Apple released four new Get a Mac ads Monday, continuing its nearly 3-year-old campaign tweaking Windows PCs weeks after Microsoft began firing back at Apple.

The new ads are available on Apple's Web site, and will no doubt flood the airwaves in due course. Apple is following its old playbook with the new spots, tweaking PC guy as played by John Hodgman as virus-prone (Conficker), unstable, and difficult to use.

Microsoft's recent ads have focused on price comparisons with Macs, and Apple makes a brief reference to that line of thinking in the "Stacks" ad, in which Mac guy (Justin Long) responds to PC guy's observation that the facial-recognition technology in the new iPhoto must be expensive by noting that it comes free with every new Mac.

But otherwise it's the same old strategy of pushing the Mac as an easier-to-use and more reliable computer, withfew references to price. One new twist is that a controversy has already sprung up over some of the claims in the "Legal Copy" ad.

MacJournals actually took the time to transcribe all the fine print that's overlaid on that ad, which PC Guy says is necessary for him to make claims such as "PCs are now 100 percent trouble-free." Apple inserts a few slams at difficult-to-understand Windows components such as registry keys and virus-protection procedures, but also implies that some basic maintenance tips that apply to any computer, such as emptying the trash and downloading driver updates, are unique to the PC.

It's unlikely anyone watching the ad will actually be able to read the entire fine print as the ad whizzes by, but Apple has to be careful about how it advertises the Mac as "trouble-free," since when problems or confusion do occur with Mac OS X, customers can get disproportionately annoyed.

Still, the campaign's message seems to have had an impact over the past three years. While there's definitely something to be said for the "ain't broke, don't fix it" strategy, at some point Apple will need fresh ideas if Microsoft continues to hammer away with its own anti-Mac campaign.

Computer Spies Breach Fighter-Jet Project

By SIOBHAN GORMAN, AUGUST COLE and YOCHI DREAZEN

WASHINGTON -- Computer spies have broken into the Pentagon's $300 billion Joint Strike Fighter project -- the Defense Department's costliest weapons program ever -- according to current and former government officials familiar with the attacks.

Similar incidents have also breached the Air Force's air-traffic-control system in recent months, these people say. In the case of the fighter-jet program, the intruders were able to copy and siphon off several terabytes of data related to design and electronics systems, officials say, potentially making it easier to defend against the craft.

The latest intrusions provide new evidence that a battle is heating up between the U.S. and potential adversaries over the data networks that tie the world together. The revelations follow a recent Wall Street Journal report that computers used to control the U.S. electrical-distribution system, as well as other infrastructure, have also been infiltrated by spies abroad.

HACKING VICTIM: Spies are said to have stolen data on the F-35 Lightning II fighter. Here, the plane undergoes flight testing over Texas.

Attacks like these -- or U.S. awareness of them -- appear to have escalated in the past six months, said one former official briefed on the matter. "There's never been anything like it," this person said, adding that other military and civilian agencies as well as private companies are affected. "It's everything that keeps this country going."

Many details couldn't be learned, including the specific identity of the attackers, and the scope of the damage to the U.S. defense program, either in financial or security terms. In addition, while the spies were able to download sizable amounts of data related to the jet-fighter, they weren't able to access the most sensitive material, which is stored on computers not connected to the Internet.

Former U.S. officials say the attacks appear to have originated in China. However it can be extremely difficult to determine the true origin because it is easy to mask identities online.

Monday, April 20, 2009

Laptop bunuh tuannya

Nokia E75 - untuk bisnes dan berhibur

|

Sejarah Linux

Dari Wikipedia Bahasa Melayu, ensiklopedia bebas. (21/04/2009)

DRAFT = Masih Disunting (still edited) =

Artikel ini adalah sebahagian daripada Projek Buku Teks Linux Malaysia. Sila rujuk bahagian Sejarah Linux untuk perbincangan dan kemas kini.

Unix adalah sebuah sistem operasi yang matang, satu perisian yang mengawal komputer, menjadi orang tengah antara anda dan komputer dan menyediakan alatan daripada segi perisian dalam membantu kerja-kerja anda. Ia direka supaya mudah dikendali, cekap dan mempunyai pelbagai suasana komputer.

Sejarah Unix

http://www.bell-labs.com/history/unix/

Pada tahun 1965, Bell Telephone Laboratories (Bell Labs, a division of AT&T) berkerjasama dengan General Electric dan Project MAC of MIT untuk menulis sebuah sistem operasi yang dipanggil Multic. Tidak lama kemudian, menyedari projek itu tidak ke mana Bell Labs membuat keputusan untuk keluar daripada kumpulan itu. Ini meninggalkan Bell Labs tanpa sebarang sistem operasi.

Ken Thompson, Dennis Ritchie, Doug McIlroy, dan J. F. Ossanna kemudian merangka sebuah sistem operasi yang sesuai dengan keperluan Bell Labs. Pada tahun 1969, Dennis Ritchie dan Ken Thompson menulis semula sebuah permainan komputer "SPACE TRAVEL" daripada GE-645 ke DEC PDP-11/20 dan UNIX pun dilahirkan. Seorang penyelidik Bell Labs, Brian Kernighan, memberikan nama sistem ini UNIX.

Untuk layak dipanggil sebagai sistem operasi yang sebenar, sesebuah sistem operasi sekurang-kurangnya mempunyai dua kelayakan. Lebih daripada seorang pengguna dapat menggunakan sistem operasi tersebut dalam satu masa dan ia mampu menjalankan lebih daripada sebuah perisian pada waktu yang sama (multi-user dan multi-tasking) sejak tahun 1970 UNIX telah memenuhi keperluan ini.

Dengan UNIX, setiap penggunanya mempunyai nama kemasukan (login name) mereka sendiri dan sebaiknya setiap pengguna akan mempunyai kata lepas (password). Dengan penggunaan nama kemasukan dan kata lepas, pengguna dapat dikenal pasti sebagai apa yang mereka kenalkan diri mereka kepada sistem (login dan password). Setiap komputer UNIX, pengguna yang memasuki sistem tersebut mempunyai identitinya tersendiri. Sama ada

daripada nama komputer dan sekiranya ia disambungkan kepada rangkaian ia akan mempunyai nombor IP dan nama domain.

Tahun yang paling penting bagi UNIX adalah pada tahun 1973, apabila UNIX ditulis semula dalam bahasa C. Dengan bahasa ini, ia memudahkan UNIX dialihkan kepada pelbagai jenis perkakasan komputer. Kini UNIX telah dijalankan dan dibangunkan kepada hampir kesemua perkakasan komputer yang anda. Daripada Intel, SPARC, Motorola, ARM dan pelbagai lagi.

Pelbagai vendor telah membeli kod asal UNIX dan kemudiannya membangunkan UNIX sesuai dengan keperluan dan perkakas yang mereka keluarkan. IBM dengan UNIX yang dipanggil AIX, HP dengan UNIX yang dipanggil HP-UX, SUN dengan UNIX yang dipanggil Sun Solaris dan pelbagai lagi. Malang sekali tiada pemusatan daripada segi pembangunan UNIX yang mengakibatkan terdapat pelbagai perbezaan di antara UNIX yang dikeluarkan oleh pelbagai vendor. Sehinggalah tahun 1990, apabila sebuah standard untuk UNIX dipersetujui. Pada tahun itu Standard IEEE POSIX.1 diperkenalkan. http://www.pasc.org/

Sekitar tahun 1975, Thompson telah membawa kod-kod UNIX ke Universiti California di Berkeley dan menggalakkan pembangunan UNIX di unversiti itu,http://daemonz.org/bugs/history.html. Di sini lahirlah Unix BSD atau Berkely Software Distribution.

Pada masa ini sistem operasi UNIX mempunyai tiga keluarga yang besar, yang berasaskan kod-kod UNIX keluarga Sistem V (kod-kod yang dibeli daripada AT&T dan kemudiannya milik Unix System Laboratories) dan keluarga BSD (kod-kod berasaskan UNIX yang dibangunkan daripada BSD). Keluarga UNIX yang terakhir, yang kod-kod tiada kaitan dengan kod-kod asal UNIX adalah klon UNIX, Linux. UNIX kini adalah tanda niaga milik The Open Group.

Kelemahan utama UNIX adalah ia kod-kodnya adalah besar (ia dijalankan di dalam sistem-sistem mahal dan mempunyai sumber sistem yang tinggi) dan harganya terlalu mahal. Di

sinilah Linux memainkan peranannya. Linux dibangunkan agar ia kecil, pantas dan murah. Setakat ini pembina Linux masih mengekalkan konsep ini. Linux mampu dijalankan dalam keadaan paling minimum seperti komputer Intel 286, 386 dan 486, komputer yang mungkin akan dibuang jika ia masih mahu menjalankan sistem operasi berasaskan Windows. Sejarah Linux http://www.li.org/linuxhistory.php

Linux (Sebutan "LINN-ooks") asalnya dibina oleh Linus Torvalds daripada Universiti Helsinki di Finland. Linux diasaskan daripada UNIX untuk PC yang dipanggil Minix. Oleh kerana Minix hanya dibina untuk tujuan pengajaran sistem operasi dan kekurangan pelbagai perkara yang ada di dalam Unix, Linus mengambil keputusan menulis semula sistem operasi itu dan ia dinamakan Linux. Yang ditulis pada masa itu di atas komputer "Sinclair QL" dengan memori hanya 4MB. Akhir tahun 1991 Linux diperkenalkan kepada umum dan Linus telah menjadikan kod-kod Linux itu percuma dan menggalakkan penyebaran dan pembangunan Linux oleh orang lain. Pembangunan Linux terus berkembang dengan diketuai oleh Linus, oleh kumpulan pembangunan sistem Linux yang berada di seluruh dunia melalui Internet.

Linux adalah klon UNIX (Bagi MS, ia adalah bagai cerita Star Wars Episode II - "Attack Of The Clones"). Ia ditulis semula daripada asal dan asas agar menyerupai UNIX dan mematuhi standard Unix POSIX. Tiada satu pun kod-kod Linux diambil daripada kod asal Unix. Tiada pihak daripada Unix System Laboratories dan Universiti California di Berkely yang terlibat dengan pembangunan Linux. Linux adalah sistem operasi yang pertama dan satu-satunya yang sedia mematuhi standard yang telah ditetapkan di bawah dokumen POSIX-1 dan POSIX-2.

Linux dilesenkan dibawah hakcipta GNU General Public License (GPL) salah satu jenis perlesenan dalam Sumber Terbuka. Lesen ini telah ditulis oleh oleh Free Software Foundation (FSF), http://www.opensource.org/ bertujuan untuk menghalang mana-mana individu atau syarikat daripada menghadkan penyebaran kod-kod aplikasi.

Secara ringkasnya, walaupun anda boleh mengenakan bayaran kepada salinan kod-kod yang anda serahkan kepada orang lain, namun anda tidak berhak untuk menghalang orang yang telah anda telah jualkan atau serahkan kod-kod itu daripada menjual atau menyerahkan kod-kod itu kepada orang lain walaupun secara percuma atau dengan harga lain yang telah mereka telah tetapkan. http://www.opensource.org/licenses/index.html

Ini juga bermaksud kod-kod asal perisian di bawah lesen ini boleh didapati secara bebas tanpa halangan. Ini satu berita yang baik untuk pembangun aplikasi, mereka boleh mengubah mana-mana aplikasi di bawah GPL dan masih boleh menyebarkan kod-kod yang mereka ubah dan baiki dengan syarat kod-kod itu juga perlu dilesen di bawah lesen yang sama.

Apa yang dibina oleh Linus hanyalah Kernel kepada Linux. Tanpa perisian-perisian lain, sistem operasi Linux tidak lengkap. Kebanyakan perisian, aplikasi dan utiliti di dalam distribusi Linux datang daripada FSF dan projek GNU. Projek GNU http://www.gnu.org/ adalah usaha untuk menulis sistem operasi mudah alih dan canggih yang menyerupai UNIX. Mudah alih bermaksud ia boleh dijalankan dipelbagai jenis sistem dan mesin bukan setakat Intel, Macintosh dan pelbagai lagi. Sistem Operasi di dalam projek ini dipanggil Hurd. Perbezaan di antara Hurd dan Linux bukan daripada segi antara muka tetapi daripada segi pembangunan. Hurd adalah sistem operasi moden dan Linux pula banyak meminjam reka bentuknya daripada Unix.

Aplikasi daripada projek ini tidak perlu ditulis semula untuk Linux. Dengan kompiler C, GCC untuk Linux, maka perisian yang lain dengan mudah dibina semula di dalam Linux tanpa perubahan yang besar.Tanpa GCC dan perpustakaan Linux C, tidak mungkin perkara ini dilakukan. Penghargaan perlu diberikan kepada H. J. Lu dan juga mereka yang terlibat dalam semua projek GNU dan Linux.

Bagi yang berminat rujukan untuk dakwaan SCO mengenai Linux boleh dilihat di laman ini http://www.groklaw.net/

Untuk Runding Cara Unix Dan Linux untuk pelbagai penyelesaian murah untuk "Email", "Web Server", "Internet Proxy" dan pelbagai sila rujukhttp://www.geocities.com/linuxmalaysia/rundingcara-linux.html

[ Nota Untuk Kelas Moodle Linux ] [ Home ]

Laman Ini Di Internet : - http://www.geocities.com/buku_teks_linux_malaysia/sejarah-linux.html Laman Asal ini di Internet Malaysia :-http://www.geocities.com/linuxmalaysia/sejarah.html Laman Cermin Di : http://www.myoss.net/moodle/file.php/2/sejarah-linux.html

--linuxmalaysia 7 Julai 2005 21:20 (UTC) Harisfazillah Bin Jamel linuxmalaysia hafnie

V 2.0 07JUL2005

Hakcipta Harisfazillah Jamel 2003 2004 2005 http://creativecommons.org/licenses/by-nc-sa/1.0/

http://www.geocities.com/linuxmalaysia http://hafnie.blogspot.com/

Maksud Freeware

Perisian percuma

Dari Wikipedia Bahasa Melayu, ensiklopedia bebas.(21/04/2009)

Perisian percuma (dalam bahasa Inggeris freeware) merupakan perisian komputer yang percuma tetapi mempunyai hakcipta yang dimiliki oleh pembangunnya, yang mempunyai hak untuk mengawal pengedarannya, mengubahsuainya dan menjualnya di kemudian hari.[1] Selalunya, freeware diedarkan tanpa disertakan kod sumbernya dan lantas mengelakkan para penggunanya daripada mengubahsuai perisian tersebut. Dengan ini, freeware adalah berbeza dengan perisian bebas yang membenarkan pengubahsuaian pada perisian.

Isi kandungan[sorok] |

Sejarah

Istilah freeware mula-mula diperkenalkan oleh Andrew Fluegelman ketika beliau hendak menjual sebuah atur cara komunikasi bernama PC-Talk yang beliau ciptakan tetapi beliau tidak mahu menggunakan kaedah pengedaran lama disebabkan kos mereka.[2] Fluegelman lantas mengedarkan PC-Talk melalui satu proses yang kini merujuk kepada shareware. Penggunaan istilah ini pada masa sekarang tidak semestinya perlu menepati konsep asalnya yang diperkenalkian oleh Andrew Fluegelman.

NOKIA recently launched the new Nokia E75 that gives users a full email experience by allowing them to bring along their work and personal email accounts with them wherever they go.

NOKIA recently launched the new Nokia E75 that gives users a full email experience by allowing them to bring along their work and personal email accounts with them wherever they go.